Innhold

2.3 Prosjektledere, releaseledere, oppdragskoordinatorer, tjenesteutviklere m.fl.

2.4 Fasilitator / analyseleder

2.5 Informasjonssikkerhetsrådgiver og informasjonssikkerhetsleder

4.1.2 Behov for revisjon av eksisterende ROS

4.2 Gjennomføring av risikovurdering

4.2.2 Formål, krav og avgrensninger

4.2.5 Godkjenning av risikovurdering

4.3.2 Vurdering av risikoaksept

4.3.3 Dokumentasjon av beslutning

4.4.4 Særskilt beskyttelse av risikovurderinger

4.5 Overvåke / evaluere risiko

1 Hensikt og omfang

Denne prosedyren fastsetter krav og retningslinjer for hvordan Hemit skal organisere og gjennomføre risikostyring av informasjonssikkerhet. Målet er å beskytte verdiene våre og sikre konfidensialitet, integritet, tilgjengelighet og robusthet i informasjonssystemene.

Prosedyren gjelder hele virksomheten og omfatter alle endringer som kan påvirke informasjonssikkerheten, inkludert systemer, prosesser, prosedyrer, databehandling og endringer i trusselbildet.

Denne prosedyren er en domene‑spesifikk operasjonalisering av Risikostyring i Helse Midt‑Norge – Prosedyre (RIS). Ved motstrid gjelder RIS som overordnet ramme. Felles risikomatrise og kriterier for sannsynlighet og konsekvens skal anvendes, med de presiseringer som fremgår av denne prosedyren for informasjonssikkerhet.

2 Roller og ansvar

Roller og ansvar i risikostyringsprosessen skal være tydelig definert og dokumentert. Beslutningsmyndighet skal utøves i tråd med gjeldende fullmakter.

2.1 Risikoeier

Ledere på alle nivåer er risikoeiere innenfor sitt ansvarsområde. Det betyr at de eier risikoen knyttet til systemer, prosesser og informasjon som tilhører enheten, og er ansvarlige for både aksept, prioritering og håndtering av risiko – samt for konsekvensene dersom risikoen realiseres.

Risikoeier har ansvar for at risikovurderinger gjennomføres med riktig omfang og nødvendig kompetanse. Det innebærer å vurdere behovet for å sette sammen en arbeidsgruppe. Jo mer kompleks eller omfattende vurderingen er, desto viktigere er det å sikre bred kompetanse og flere faglige perspektiver i arbeidet.

Risikoeier skal også vurdere behovet for å utpeke en fasilitator til å lede prosessen. Fasilitatorens rolle er å sikre metodikk, fremdrift og struktur i arbeidet, mens risikoeier alltid beholder ansvaret for vurderingens innhold, beslutninger og resultater.

Risikoeier skal:

· vurdere behovet for risikovurdering (ROS) innen eget ansvarsområde, og bestille og igangsette denne ved behov

· sørge for at nødvendige forutsetninger for gjennomføring er til stede, inkludert å innhente eller stille til rådighet relevante fagressurser og dokumentasjon

· sikre at risiko holdes innenfor akseptabelt nivå

· sørge for at nødvendige tiltak blir iverksatt og gjennomført

· sørge for at risikovurderinger gjennomføres og revideres i tråd med krav

· informere administrerende direktør ved oransje risiko og involvere direktør ved rød risiko

2.2 Systemeiere

Systemeier har ansvar for risiko knyttet til sitt system. Dette innebærer å sørge for at nødvendige risikovurderinger gjennomføres, at identifiserte risikoer håndteres, og at tiltak iverksettes.

Systemeier skal også vurdere behovet for DPIA og gjennomføre denne når det er nødvendig. Dersom systemet er et fellessystem, skal alle relevante systemeiere involveres i risikovurderingsarbeidet og andre internkontrollaktiviteter.

Beslutninger om risikoaksept og tiltak tas alltid av risikoeier.

2.3 Prosjektledere, releaseledere, oppdragskoordinatorer, tjenesteutviklere m.fl.

Disse rollene har ansvar for å gjennomføre risikovurderinger som grunnlag for risikohåndtering ved relevante endringer i systemer, prosedyrer eller databehandling. Har ikke beslutningsmyndighet til å akseptere risiko. Resultatet skal rapporteres til risikoeier.

2.4 Fasilitator / analyseleder

Fasilitator skal sørge for at

metodikk og krav i denne prosedyren følges, og at dokumentasjonen er

tilstrekkelig for etterprøvbarhet og revisjon. Fasilitator leder arbeidet med

risikovurderingen, planlegger og tilrettelegger prosessen, innhenter nødvendig

informasjon, leder gjennomføringen og dokumenterer resultatet.

Fasilitator bistår risikoeier, men har ikke beslutningsmyndighet. Beslutninger

om risikoaksept og tiltak tas alltid av risikoeier.

2.5 Informasjonssikkerhetsrådgiver og informasjonssikkerhetsleder

Disse rollene gir faglig støtte og vurdering, utvikler og vedlikeholder metodikk for risikostyring, og kan fasilitere eller delta i risikovurderinger. De har ikke beslutningsmyndighet, men skal bidra med rådgivning, kvalitetssikring og vurderinger opp mot akseptabelt risikonivå.

2.6 Administrerende direktør

Administrerende direktør har det overordnede ansvaret for det samlede risikobildet. Direktøren skal informeres om restrisiko på høyt nivå (oransje), og involveres i håndtering av restrisiko på svært høyt nivå (rødt) og kan beslutte tiltak på dette nivået. Direktøren er ansvarlig for å rapportere virksomhetens samlede risikobilde til styret og for å identifisere, vurdere og håndtere risikoer som kan utløse høyere samlet risiko dersom de oppstår samtidig.

3 Definisjoner

For å sikre felles forståelse av sentrale begreper i dette dokumentet, se:

Definisjoner for begrep relatert til informasjonssikkerhet og personvern

4 Risikostyringsprosessen

Risikovurdering skal følge en systematisk tilnærming som minst inkluderer disse trinnene:

1. Vurdere behov for risikovurdering (ROS)

2. Gjennomføre ROS

3. Håndtere risiko

4. Kommunisere risiko

5. Overvåke / evaluere risiko

4.1 Vurdere behov for ROS

Hemit skal sikre løpende styring av risiko knyttet til informasjonssikkerhet. Dette innebærer både å gjennomføre nye risikovurderinger ved endringer og å revidere eksisterende risikovurderinger for å sikre at de fortsatt er gyldige.

Risikoeier har overordnet ansvar for at risiko i egen enhet vurderes og håndteres, og skal sikre at risikovurderinger gjennomføres der det er nødvendig.

Systemeier har ansvar for risiko knyttet til sitt system, og skal identifisere behovet for risikovurdering og sørge for at denne gjennomføres når det er nødvendig.

4.1.1 Behov for ny ROS

En ny risikovurdering skal gjennomføres når virksomheten etablerer nye løsninger, nye behandlinger av opplysninger eller gjennomfører større endringer som kan ha vesentlig betydning for risikoen.

Eksempler:

· Nye eller endrede behandlinger av helse- og personopplysninger

· Nye systemer, registre eller applikasjoner

· Vesentlige endringer i eksisterende systemer

· Nye eller endrede integrasjoner og datadeling

· Endringer i leverandørforhold eller kritiske avhengigheter

· Etter hendelser, avvik eller nesten-hendelser

4.1.2 Behov for revisjon av eksisterende ROS

En eksisterende risikovurdering skal revideres når det skjer endringer som kan påvirke risikobildet, eller når det er grunn til å anta at tidligere vurderinger ikke lenger gir et dekkende bilde av risikoen.

Eksempler:

· Endringer i trusselbildet

· Planlagte revisjoner

· Teknologisk utvikling som påvirker tidligere vurderinger

4.2 Gjennomføring av risikovurdering

Risikovurdering skal gjennomføres etter en strukturert og dokumentert prosess som sikrer etterprøvbarhet, sammenlignbarhet og et tilstrekkelig beslutningsgrunnlag. En risikovurdering (ROS) skal identifisere, vurdere og danne grunnlag for å håndtere risiko knyttet til informasjonssikkerhet, slik at risiko holdes innenfor akseptabelt nivå.

ROS skal tilpasses omfang og kompleksitet i den aktuelle vurderingen, og gjennomføres på et nivå som står i rimelig forhold til mulige risikoendringer. En risikovurdering skal ikke gjennomføres av én person alene dersom kompleksiteten, risikoen eller potensielle konsekvenser tilsier at flere bør delta.

4.2.1 Støttedokumenter

Følgende dokumenter er utarbeidet for å støtte arbeidet med risikovurderinger av informasjonssikkerhet:

|

Dokument |

Beskrivelse |

|

Veileder for gjennomføring av risikovurdering av informasjonssikkerhet |

Støtte til analyseleder og arbeidsgruppe. Det er ikke et krav om å følge denne veilederen, men det er anbefalt |

|

Skal brukes til å dokumentere risikovurderingen |

|

|

Skal brukes for å rapportere alle risikovurderinger av informasjonssikkerhet |

4.2.2 Formål, krav og avgrensninger

ROS‑vurderingen skal gi et godt beslutningsgrunnlag ved å identifisere, vurdere og håndtere mulige risikoendringer på en systematisk måte. For å sikre effektiv og relevant risikostyring skal ROS tilpasses omfang og kompleksitet i den aktuelle vurderingen, og gjennomføres på et nivå som står i rimelig forhold til de mulige risikoendringene.

Før vurderingen starter skal det avklares hva vurderingen skal omfatte og hva som ikke inngår. Dette innebærer tydelige rammer for hvilke systemer, prosesser, endringer, integrasjoner, avhengigheter eller typer data som skal vurderes. Dette sikrer at arbeidet blir målrettet og gir et presist grunnlag for videre beslutninger.

4.2.3 Metode og kriterier

Alle risikovurderinger av informasjonssikkerhet i Helse Midt‑Norge skal gjennomføres etter felles metode og kriterier for å sikre sammenlignbare og etterprøvbare vurderinger.

- Helse Midt-Norge sin risikomatrise og tilhørende kriterier for sannsynlighet og konsekvens skal brukes i alle risikovurderinger.

- Felles akseptkriterier for restrisiko skal følges.

- Risikovurderinger skal dokumenteres i rapportmal for informasjonssikkerhet.

- Resultat og tiltaksplan skal registreres i gjeldende system for styring og oppfølging.

· Vurderingen skal inkludere vurdering av relevante trusler, sårbarheter og eksisterende sikkerhetstiltak.

· Praktisk gjennomføring og detaljert metodikk praksis beskrives i veilederen for risikovurdering.

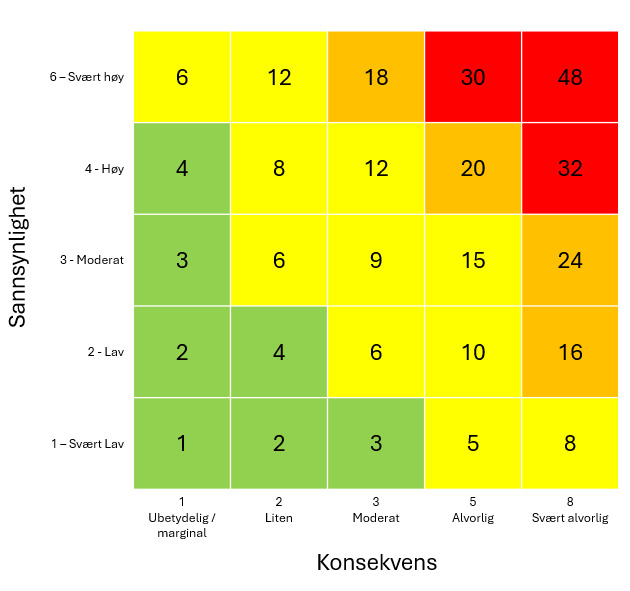

4.2.3.1 Risikomatrise

Følgende risikomatrise skal brukes ved vurdering av risiko:

|

Lav |

Risiko kan aksepteres uten å vurdere nye risikoreduserende tiltak. |

|

Moderat |

Risiko aksepteres etter vurdering, men risikoreduserende tiltak skal vurderes basert på kost-nytte prinsippet. |

|

Høy |

Risiko kan aksepteres, men nye risikoreduserende tiltak skal vurderes |

|

Svært høy |

Risiko bør kun unntaksvis aksepteres. Nye risikoreduserende tiltak skal vurderes svært grundig |

4.2.3.2 Kriterier for sannsynlighet - informasjonssikkerhet

Sannsynlighet skal vurderes ut fra både trusselbildet og tiltakstyrken:

|

Type |

Svært lav |

Lav |

Middels |

Høy |

Svært høy |

|

|

Strategiske mål * |

Estimert 0-10 % sannsynlig i målperioden |

Estimert 10-35 % sannsynlig i målperioden |

Estimert 35-65 % sannsynlig i målperioden |

Estimert 65-90 % sannsynlig i målperioden |

Estimert 90-100 % sannsynlig i målperioden |

|

|

Styringsmål * |

||||||

|

Drift** |

Sjeldnere enn 1 hendelser per X år |

1-5 hendelser per X år |

6-20 hendelser per X år. |

21-100 hendelser X år |

Flere enn hundre hendelser per X år. |

|

|

Prosjekt |

Estimert 0-10 % sannsynlig i prosjektperioden |

Estimert 10-35 % sannsynlig i prosjektperioden |

Estimert 35-65 % sannsynlig i prosjektperioden |

Estimert 65-90 % sannsynlig i prosjektperioden |

Estimert 90-100 % sannsynlig i prosjektperioden |

|

|

Informasjonssikkerhet: Trusselbilde*** |

Foreligger ingen identifiserte aktører med evne og vilje til å begå uønskede handlinger |

Foreligger kun aktører med lav evne og lav vilje til å begå uønskede handlinger |

Foreligger aktører med moderat evne og moderat vilje til å begå uønskede handlinger |

Foreligger aktører med moderat evne og høy vilje til å begå uønskede handlinger |

Foreligger aktører med høy evne og høy vilje til å begå uønskede handlinger |

|

|

Informasjonssikkerhet: Tiltaksstyrke*** |

Sikkerhetstiltak

er etablert i forhold til sikkerhetsbehovet og fungerer etter hensikten |

Sikkerhetstiltak

er etablert i forhold til sikkerhetsbehovet og fungerer etter hensikten |

Sikkerhetstiltak

er ikke fullt etablert, eller fungerer ikke etter fullt ut etter hensikten |

Sikkerhetstiltak

er ikke etablert, eller |

Sikkerhetstiltak

er ikke etablert, eller |

|

4.2.3.3 Kriterier for konsekvens – informasjonssikkerhet

Ved vurderinger innen informasjonssikkerhet skal konsekvensene i tabellen vurderes i lys av brudd på konfidensialitet (K), integritet (I) og tilgjengelighet (T).

|

Konsekvensområde |

Ubetydelig/marginal |

Liten |

Moderat |

Alvorlig |

Svært alvorlig |

|

Pasientsikkerhet |

Ingen eller ubetydelig skade |

Kortvarige eller små skader hos enkeltpasient(er). Ingen varig helseskade. |

Alvorlig skade hos én pasient eller flere mindre alvorlige skader. Midlertidig redusert funksjonsevne. |

Varig skade eller invaliditet hos én pasient eller alvorlig skade hos flere pasienter. Tap av liv hos én pasient. |

Flere dødsfall, eller omfattende og varige skader hos mange pasienter. |

|

HMS / arbeidsmiljø |

Ubetydelig personskade/plage. Ikke fravær. |

Mindre alvorlig skade eller plage. Kan gi fravær. |

Alvorlig skade/sykdom, langvarige følger. |

Varige mén/invaliditet/uførhet, eller flere enkelttilfeller av alvorlig skadde/syke. |

Dødsfall eller mange alvorlig skadde/syke. |

|

Personvern |

Intet uautorisert innsyn i helse- og personopplysninger. Ikke brudd på personvernet. |

Uautorisert innsyn i enkelte helse- og personopplysninger og/eller brudd på personvernet for et lite antall individer. |

Uautorisert innsyn i flere helse- og personopplysninger, mulighet for endring og/eller brudd på personvernet for et moderat antall individer. |

Uautorisert innsyn i store mengder helse- og personopplysninger, mulighet for endring og/eller brudd på personvernet for et stort antall individer. |

Fullt uautorisert innsyn i eller mulighet for endring av alle helse- og personopplysninger og/eller brudd på personvernet for svært mange individer. |

|

Ytre miljø |

Minimal innvirkning på miljø, tilnærmet normal drift. |

Liten eller kortvarig miljøpåvirkning. |

Betydelig miljøpåvirkning med midlertidig varighet. |

Betydelig eller langvarig miljøpåvirkning. |

Omfattende og langvarig miljøpåvirkning. |

|

Drift / tjenesteproduksjon |

Minimal innvirkning, tilnærmet normal drift. |

Liten eller kortvarig reduksjon i tjenesteleveranse. |

Betydelig reduksjon av tjenesteleveransene eller middels varighet. |

Omfattende eller langvarig reduksjon av tjenesteleveransene. |

Fullstendig eller langvarig tap av tjenesteleveransene. |

|

Kapasitet |

Ingen eller ubetydelig merarbeid. |

Merarbeid for få ansatte eller av kort varighet. |

Merarbeid for flere ansatte eller av middels varighet. |

Merarbeid for mange ansatte eller av lang varighet. |

Merarbeid for svært mange ansatte, av svært stort omfang eller av svært lang varighet. |

|

Straff, sanksjoner, erstatningsansvar |

Ingen eller ubetydelige avvik fra krav som ikke medfører sanksjoner eller erstatningsansvar. |

Avvik fra krav som kan medføre mindre sanksjoner eller erstatningsansvar. |

Avvik fra krav som kan medføre moderate sanksjoner eller erstatningsansvar. |

Avvik fra krav som kan medføre store sanksjoner eller erstatningsansvar. |

Avvik fra krav som kan medføre svært store sanksjoner, erstatningsansvar eller straff. |

|

Økonomi |

Ingen eller ubetydelig påvirkning på verdier, inntekter eller utgifter. |

Mindre påvirkning på verdier, inntekter eller utgifter. |

Tap av verdier, inntekter eller påførte utgifter med moderate konsekvenser for økonomisk handlingsrom. |

Tap av verdier, inntekter eller påførte utgifter med store konsekvenser for økonomisk handlingsrom. |

Tap av verdier, inntekter eller påførte utgifter med katastrofale konsekvenser for økonomisk handlingsrom. |

|

Tillit / omdømme |

Ingen eller minimal svekkelse av tillit/omdømme. |

Liten eller kortvarig svekkelse av tillit/omdømme. |

Betydelig eller middels varig svekkelse av tillit/omdømme. |

Alvorlig eller langvarig svekkelse av tillit/omdømme. |

Fullstendig eller uopprettelig svekkelse av tillit/omdømme. |

Merk: Ved vurderinger innen informasjonssikkerhet skal konsekvensene alltid vurderes i lys av K, I og T. Dersom flere konsekvensområder rammes, skal høyeste vurdering legges til grunn.

4.2.4 Usikkerhetsvurdering

Alle risikovurderinger skal inneholde en vurdering av usikkerhet. Det innebærer å beskrive hvilke antakelser og forutsetninger analysen bygger på, og å synliggjøre områder der kunnskapsgrunnlaget er begrenset. Graden av usikkerhet i vurderingene av sannsynlighet og konsekvens skal fremgå tydelig.

Formålet med usikkerhetsvurderingen er å gi beslutningstakere et realistisk bilde av risikobildet og grunnlaget for konklusjoner. Vurderingen skal dokumenteres i rapportmal for risikovurdering.

4.2.5 Godkjenning av risikovurdering

Alt som er koblet til regional IKT-infrastruktur vil kunne påvirke risikonivå i hele Helse Midt-Norge, selv om systemet/utstyret ikke er i bruk i alle foretak. I slike tilfeller må derfor risikovurdering kvalitetssikres og godkjennes i henhold til regionale prosesser.

4.2.5.1 Risikovurdering som ikke berører felles infrastruktur:

· Godkjennes av risikoeier.

· Merk at dersom restrisiko er høy (oransje) skal administrerende direktør informeres, og ved svært høy (rød) restrisiko, skal administrerende direktør involveres.

4.2.5.2 Risikovurdering som berører felles infrastruktur:

- Med felles infrastruktur menes IKT-løsninger, plattformer eller komponenter som deles på tvers av flere helseforetak eller virksomhetsområder i Helse Midt-Norge.

- Analysen skal kvalitetssikres av Forum for kvalitetssikring av ROS og DPIA (FORD).

- Analysen skal godkjennes av det relevante områdestyret, eventuelt Digitaliseringsstyret om risikoen er veldig høy.

4.3 Håndtere risiko

Når risiko er identifisert og vurdert, skal risikoeier ta stilling til hvordan den skal håndteres.

Dersom risikoen ikke kan aksepteres, men bør eller må reduseres, skal det identifiseres tiltak som reduserer sannsynligheten for at hendelsen inntreffer, eller konsekvensene dersom den gjør det.

4.3.1 Tiltaksplan

Når en risikovurdering identifiserer risiko som overstiger akseptert nivå, skal det utarbeides en tiltaksplan. Arbeidsgruppen som har gjennomført risikovurderingen, skal utarbeide et forslag til tiltaksplan basert på identifisert risiko, mulige tiltak og forventet effekt. Forslaget skal deretter gjennomgås av relevante roller, herunder systemeier, tjenesteutvikler og fagansvarlig – eller andre som har nødvendig fagkunnskap og myndighet til å prioritere tiltak. Disse skal vurdere tiltakene med hensyn til prioritet, kost–nytte, ressursbehov og gjennomførbarhet.

Tiltaksplanen skal beskrive hvilke tiltak som skal gjennomføres, ansvarlig for hvert tiltak, nødvendig ressursbruk og tidsfrister. Planen skal være forankret hos ansvarlig leder og følges opp jevnlig for å sikre at tiltak gjennomføres som planlagt. Dersom tiltak ikke kan gjennomføres innen frist, eller vurderes som urealistiske, skal dette eskaleres og risikovurderingen oppdateres ved behov.

4.3.2 Vurdering av risikoaksept

Beslutningen om å akseptere risiko skal vurderes i sammenheng med virksomhetens samlede behov og kontekst. Risikoeier skal særlig ta hensyn til:

- nytteverdien løsningen eller tiltaket gir virksomheten

- hvor kritisk systemet, løsningen eller prosessen er for virksomheten

- virksomhetens lovpålagte og avtalefestede forpliktelser

- kostnader knyttet til tiltak

- andre relevante forhold som kan påvirke vurderingen

Risikonivå fastsettes ut fra vurdering av sannsynlighet og

konsekvens.

Følgende krav gjelder:

|

Risikonivå |

Beskrivelse |

|

Lav (grønn) |

Risiko kan aksepteres uten å vurdere nye risikoreduserende tiltak. |

|

Moderat (gul) |

Risiko kan aksepteres, men nye risikoreduserende tiltak bør vurderes. |

|

Høy (oransje) |

Risiko kan aksepteres, men nye risikoreduserende tiltak skal vurderes. Administrerende direktør skal informeres. |

|

Svært høy (rød) |

Risiko bør kun unntaksvis aksepteres. Nye risikoreduserende tiltak skal vurderes svært grundig. Administrerende direktør skal involveres i håndteringen. |

4.3.3 Dokumentasjon av beslutning

Beslutningene skal dokumenteres i risikovurderingsrapporten og arkiveres i tråd med virksomhetens rutiner.

4.4 Kommunisere risiko

4.4.1 Kommunikasjon av risiko

Resultatet av risikovurderingen, inkludert beslutninger om tiltak og eventuell restrisiko, skal kommuniseres til relevante interessenter uten unødig opphold. Når risiko berører flere enheter eller virksomheter, skal informasjon deles og beslutninger forankres i alle berørte enheter for å sikre koordinert risikohåndtering. Risikoeier er ansvarlig for at kommunikasjonen gjennomføres og dokumenteres.

Høy og svært høy risiko som kan berøre andre virksomheter i foretaksgruppen skal, i tillegg til linjeeskalering, løftes i regional nettverksstruktur og ved behov til regionalt direktørmøte.

4.4.2 Fravikstillatelse

Fravik kan være nødvendig i situasjoner der sikkerhetskrav midlertidig ikke kan oppfylles. Dette kan for eksempel gjelde når et system må tas i bruk før ROS‑analysen er fullført, når en løsning implementeres med kjent restrisiko som ikke kan reduseres umiddelbart, eller når midlertidige tiltak må erstatte permanente sikkerhetskontroller. Fravik kan også være aktuelt dersom leverandører ikke oppfyller alle sikkerhetskrav, eller ved midlertidige avvik i tilgangsstyring eller tekniske sikringstiltak for å sikre drift og tilgjengelighet.

Fravik skal dokumenteres og behandles i tråd med «Fravikstillatelse – prosedyre for forespørsel og behandling».

4.4.3 Arkivering

Risikovurderingsrapporten, inkludert beslutninger om risiko og tiltak fra risikoeier, skal arkiveres i tråd med prosedyren «Dokumentstyring – utforming og lagring av dokumenter i Hemit».

Den endelige beslutningen fra risikoeier (for eksempel en e-post med godkjenning) bør legges inn som en egen journalpost i arkivsystemet.

4.4.4 Særskilt beskyttelse av risikovurderinger

Hovedregelen er at saksdokumenter er offentlige. Risikovurderinger kan likevel unntas fra offentlighet dersom de inneholder opplysninger om tekniske innretninger eller forhold som er kritiske for sikkerheten i IT-systemer, og innsyn kan gjøre det lettere å gjennomføre straffbare handlinger (jf. Offentleglova § 24 tredje ledd).

Dersom det vurderes å unnta en risikovurdering fra offentlighet, skal behovet vurderes nøye. Tilgang skal i så fall begrenses til personer med tjenstlig behov.

Analyseleder og arbeidsgruppen

vurderer behovet for unntak. Ved tvil bør juridisk rådgiver konsulteres.

4.5 Overvåke / evaluere risiko

Risikostyring avsluttes ikke når tiltaksplanen er etablert. Risiko og tilhørende tiltak skal overvåkes og jevnlig vurderes for å sikre at de forblir effektive og tilpasset gjeldende risikobilde. Tiltakseier rapporterer fremdrift til risikoeier, som skal vurdere om risikoen er redusert til akseptabelt nivå. Vurderingen skal dokumenteres.

Risikovurderinger skal revideres ved vesentlige endringer i teknologi, prosesser, organisering eller trusselbilde, samt etter hendelser som viser at tiltak ikke virker som forutsatt.

4.6 Kontinuerlig forbedring

Hemit skal arbeide systematisk for å forbedre prosessen for risikostyring av informasjonssikkerhet. Erfaringer fra risikovurderinger, avvik, hendelser, revisjoner og tilsyn skal brukes til å justere metodikk, maler og arbeidsprosesser. Endringsbehov skal dokumenteres og behandles i tråd med gjeldende prosess for dokumentstyring. Veilederen beskriver hvordan forbedringsarbeidet skal gjennomføres i praksis.